海上輸送の状況

我々島国日本の陸地では、生活をしていく上で国際輸送・物流が欠かせません。

中でも、重量ベースで99%以上*1を占めているのが海上輸送です。

その内容は生活や産業に必須の物資や、電気・ガス・石油を生み出すエネルギー物資があります。人の移動手段と言う意味では、移動時間短縮のために航空輸送が主となりますが、物流では輸送コストに優れ、一度に大量に運ぶことが出来る海上輸送が主となります。

現在の豊かな生活を支えているエネルギー需要を満たす石油自給率がコンマ数%*2の日本としては、省エネ技術が進んでいても、輸送量はここ数年大きく変化をしていません。その上、コロナ禍の影響で海外旅行が困難になり、航空便数が大幅に減少した結果、海上輸送比率は増加することが見込まれます。

海上輸送・物流を行うのは、石油や天然ガスなどを輸送するタンカー、あるいは荷物を輸送する際に利用するコンテナ船が主になります。勿論、旅行客が利用する飛鳥、にっぽん丸などのクルーズ船や、漁船やヨットもありますが国際物流には利用されていません。

- Morphisecの製品ページからお問合せください

船舶のセキュリティ対策を検討されている方へ

船舶のシステム

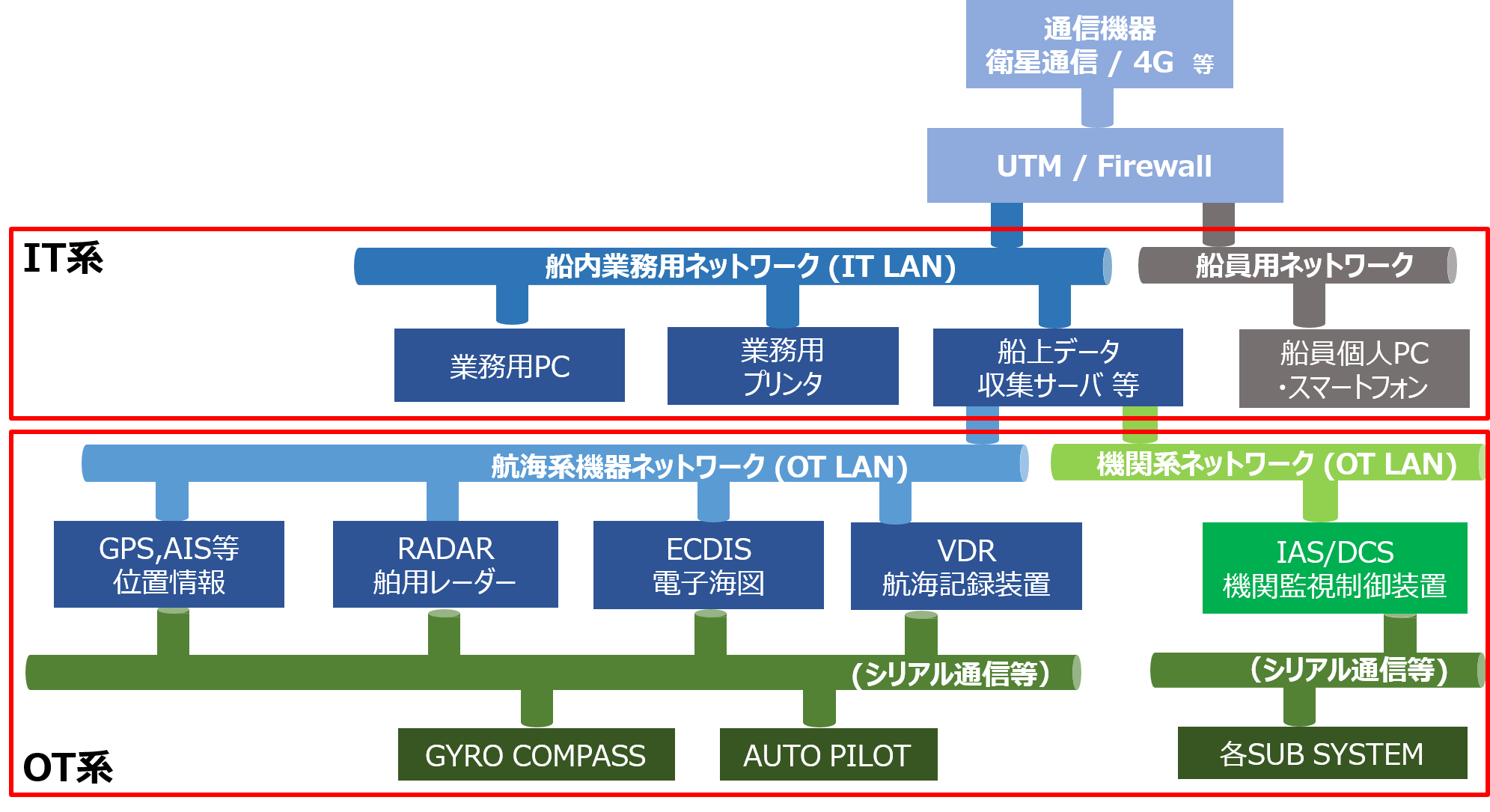

タンカーやコンテナ船もICT技術の発展により、荷物のバランス状況、船体の傾き、GPSを利用した位置情報、航路上の天気情報など多くの情報を収集して船舶の自動運転を行っているOT系と、航行状況の報告や船員の娯楽といったIT系に利用されているネットワークに分離されています。

上記は、JPCERT(出典は「株式会社MTI 船舶物流技術グループ 船舶IoTチーム」*3)の外航貨物船の例ですが、オフィスではIT系(通常のPCやサーバ)、工場やプラントではOT系(船舶では航海に必要なエンジン、レーダー、電子海図、GPSと言った機器類)と分離されている様に、船舶でもネットワークが利用目的によりIT系およびOT系とセキュリティレベルそして通信プロトコル(オフィスLANと同じTCP/IPベースと、シリアルネットワークなど)の違いなどで分離されています。

また、大型船舶では、IT系も業務用と船員用に分かれているケースもあります。

以前の「工場などのOT系サイバーセキュリティ」ではOT系に関して記しましたが、船舶は動く陸地であり、オフィス、工場はもちろん、道路、家、病院のような機能まで兼ねることもあります。つまり、IT系でもありOT系でもあると言えます。

船舶のシステムは陸地のシステムと比べて下記の様な差異があります。

<IT系>

- 陸地が近づくと、Wi-Fiあるいは携帯通信でインターネット接続される。また、必要時にはサテライト接続でインターネットに接続する。つまり、インターネットに常時接続がされていない。

- 多くの船舶では、業務用と個人用にIT系ネットワークが分離されているケースはあるが、違いはセキュリティレベルや接続先であり、通信プロトコルはTCP/IPを利用している。

<OT系>

- 多くのケースでネットワークはインターネットと接続されていない。

- 航海関連機器からの情報がサーバに集約される場合は、工場でのSCADAと同じくTCP/IP接続ではあるが、GPSなどの航海に必要なデバイスでは特殊なプロトコルが利用されているケースがある。どちらの場合もインターネット接続はされない。

船舶のサイバー攻撃による脅威

工場などのOT系と同じく、メンテナンスやログデータ収集などの場合にラップトップPCあるいはUSBメモリを船舶のネットワークに接続した際にマルウェアが侵入するリスクは当然あります。

例えば米国のパイプラインのケースも、食肉加工工場のケースもIT系が感染した結果に起こった被害でした。船舶を狙ったサイバー攻撃としては、2017年に世界最大のコンテナ船運航会社が受けたNotPetya ランサムウェアの攻撃、2018年に世界5指にはいるコンテナ船運航会社が受けたやはりランサムウェア攻撃、同じ年に別のコンテナ船運航会社のデータセンターが受けたマルウェア攻撃、2020年に別のコンテナ船運航会社が受けたランサムウェア攻撃と枚挙に暇がありません。

それに対して、

- 2016年1月に、ボルチック国際海運協議会(BIMCO)は「船舶のサイバーセキュリティに関するガイドライン」を公表し、2020年12月までに第4版*4まで改定。

- 国際海事機関(IMO)が2017年6月に「Maritime Cyber Risk Management in Safety Management Systems」*5や「Guidelines on Maritime Cyber Risk Management」*5を発行

- 2018年9月に、国際船級協会連合(IACS)は「12個の推奨事項」*6、2020年5月に、「サイバーレジリエンスに関する単独の勧告」*6を公表

- 2018年12月に、石油会社国際海事評議会は(OCIMF)「船上のサイバーセキュリティに関するガイドライン」*7を公表

- 2020年10月に、米国沿岸警備隊(USCG)は前記のIMO発行文書に関し、その実施に関するガイダンスを記載した作業指示書を発行しました。これはUSCGの商業船舶コンプライアンスプログラムが、米国籍船および外国籍船のサイバーリスクを評価して、サイバーイベントによる海上輸送システムへのリスクをもたらさないようにするためのアプローチに関するガイダンスを提供するものです*8。

など立て続けに船舶関連の組織がサイバーリスクマネジメント(CRM)関連の情報を公表しています。

船舶のサイバー攻撃保険の動向

船舶は陸上ではないために様々なリスクを抱えており、それらリスクをカバーすべく損害保険会社もケース毎の損害をカバーする保険を船舶向けに提供しています*9。

- 船舶保険

船舶が沈没、座礁、座州、火災、他の船舶との衝突等の海上固有の危険に遭遇したことによって被る船舶自体の損害、費用、および賠償責任のうち衝突により相手船と相手船上の積荷または財物に与えた損害に対する賠償責任等によって被る損害を補償する保険 - P&I保険(Protection & Indemnity Insurance:船主責任保険)

船舶の運航・使用・管理に伴い、船主に生じる法律上の賠償責任や費用を補償する保険 - 航海保険

船舶を海外へ輸出するため現地に回航する場合、浮ドックやタンクなど特殊な物件を回航する場合等にある港から他の港まで特定の一航海に限って引受する保険 - 船舶建造保険

建造中の船舶・造船材料等に発生した損害を補償する、造船所を対象とした保険

など多種多様な保険が提供されています。

様々ある保険ですが、船主あるいは運航会社が一般的に加入するのが船舶保険です。現在、世界各国の船舶保険マーケットにおいて適用されている約款では、サイバー攻撃による損害は免責から除外されており、日本でも2021年4月より船舶保険に特別条項としてサイバーリスクが免責から除外されました。

つまり、サイバー攻撃によって船舶のIT系あるいはOT系の異常行動により、船舶あるいは積荷への損害および相手船への損害賠償が保険適用から除外されてしまっています。

この特別条項により、サイバー攻撃により船舶が予定通りの期日、航路で計画した目的地に到着しないケースだけでなく、船舶同士の衝突事故を起こしたり、座礁などをすると当然船主あるいは運航会社にとっては大きな損失となってしまいます。

従って、船舶のサイバーセキュリティ強化は可及的速やかに対応すべき対策となりました。また当然、損害保険会社へのクレームにもなっています。

船舶事故救済の保険

船舶が事故や予定外の航海を起こすと、どの様な負担が発生するのでしょうか?

- 事故原因の調査

- 事故原因に対する改善、修理や新しい仕組み(艤装の整備、ルール改善や作成、船員への教育など)の導入

- 損害を与えた対象(事故を起こした船舶、相手の船舶、港湾施設、積荷、船員など)に対する損害あるいは損害賠償の支払

- 事故による機会損失補填や相手船舶への損害賠償の支払

などがあります。

これらの負担が、2021年4月1日から日本の損害保険でカバーされなくなってしまいました。サイバーセキュリティ対策は保険の様に、攻撃を絶対に受けないと確証があれば不要ではありますが、残念ながらサイバー攻撃が激化している現在、サイバーセキュリティ対策をしないことによるリスクの方が、対策を行うコストを上回っていると言わざるを得ません。

是非、船主あるいは運航会社の皆様には、サイバーセキュリティ対策およびサイバー保険への加入を強く推奨いたします。

IWIの出来る事

船舶のOT系へのサイバー攻撃、そして「船舶のサイバー攻撃による脅威」項で述べました事例では、一般的なサイバーセキュリティ対策であるSIEMやXDRを使った調査、サンドボックスやAIを使った過去事例による既知の攻撃をベースにした防御ではとても対応できません。

リアルタイムの攻撃を防御し、サイバー攻撃を受けても何もなかったように船舶のIT機器、あるいは地上からの制御がされることが必須条件となります。

IWIで提供しているMorphisecは、以前の「エンドポイント保護のためのMoving Target Defense 技術」により、

- インターネットあるいはネットワークに接続が不要

- CPU負荷、メモリ占有がほとんど発生しない

- 既存製品との競合が発生しない

- 誤検知、過検知が発生せず運用の負担が増えない

- 導入が容易

といった特徴を持つ製品です。

本製品に、上記1および2をカバーする、大手損害保険会社様のサイバープロテクト保険を無償で付帯したソリューションも提供しています。是非、船舶のサイバーセキュリティ対策としてご検討ください。

- Morphisecの製品ページからお問合せください

船舶のセキュリティ対策を検討されている方へ

■ 参考

*01 https://www.mlit.go.jp/common/000170305.pdf,2021/09/01

*02 https://www.tepco.co.jp/niigata_hq/communication/briefing/pdf/20200208briefing_energy.pdf,2021/09/01

*03 https://www.jpcert.or.jp/present/2021/ICSR2021_05_MTI.pdf,2021/09/01

*04 https://www.bimco.org/about-us-and-our-members/publications/the-guidelines-on-cyber-security-onboard-ships,2021/09/01

*05 https://www.imo.org/en/OurWork/Security/Pages/Cyber-security.aspx,2021/09/01

*06 https://www.iacs.org.uk/news/iacs-launches-single-standalone-recommendation-on-cyber-resilience/,2021/09/01

*06 https://www.iacs.org.uk/news/12-iacs-recommendations-on-cyber-safety-mark-step-change-in-delivery-of-cyber-resilient-ships/,2021/09/01

*07 https://www.ocimf.org/publications/information-papers/the-guidelines-on-cyber-security-onboard-ship.aspx,2021/09/01

*08 https://safety4sea.com/wp-content/uploads/2020/11/USCG-CVC-WI-027-%E2%80%9CVessel-Cyber-Risk-Management%E2%80%9D-2020_10.pdf,2021/09/01

*09 https://www.ms-ins.com/business/hull/,2021/09/01